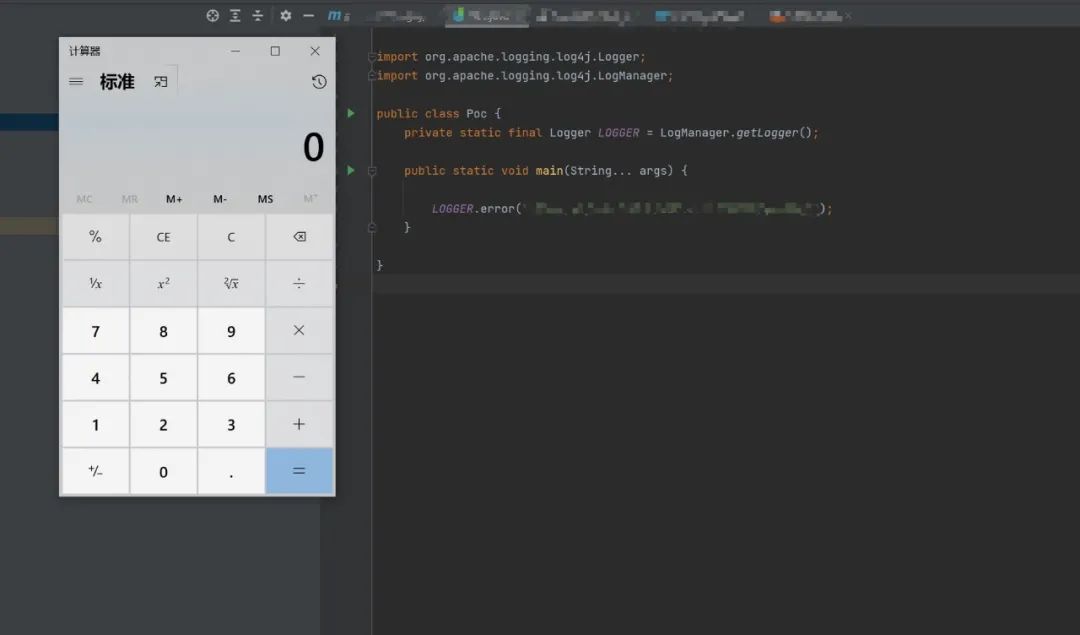

01 概要

02 漏洞概况

此次受影响版本如下:

| Log4j2版本 | 是否受影响 |

| 2.x<=2.14.1 | 是 |

- Spring-Boot-strater-log4j2

- Apache Struts2

- Apache Solr

- Apache Flink

- Apache Druid

- ElasticSearch

- flume

- dubbo

- Redis

- logstash

- kafka

03 漏洞评估

04 检测及修复方案

(3) 将系统环境变量 FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 设置为 true

(2)根据目前微步在线对于此类漏洞的研究积累,我们建议企业可以通过监测相关流量或者日志中是否存在“jndi:ldap://”、“jndi:rmi”等字符来发现可能的攻击行为。

3、修复方案:

检查所有使用了 Log4j2 组件的系统,官方修复链接如下:

评论区